易优cms后台木马漏洞-任意文件上传漏洞以及

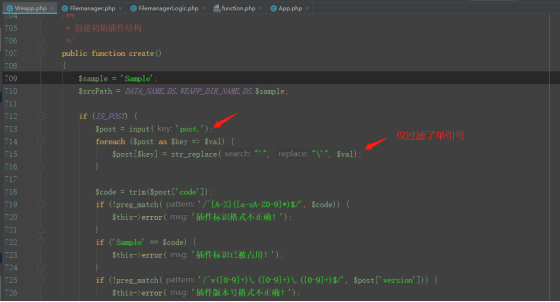

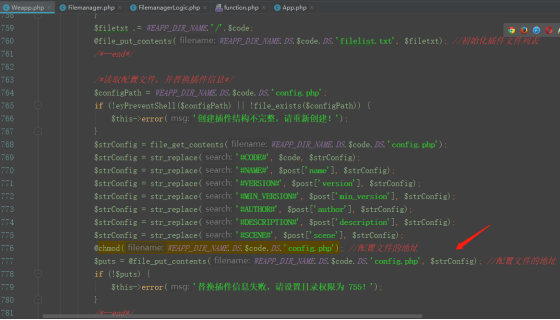

Weapp.在php文件中创建(该方法接收请求中的参数,对它们进行过滤,并将它们直接存储在php配置文件中但由于过滤不严,可以直接写入代码执行。

写入配置文件

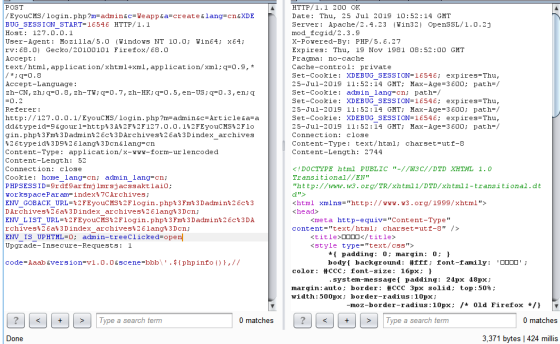

复现

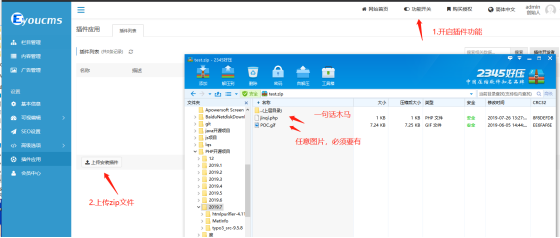

登录后台后,先打开插件功能

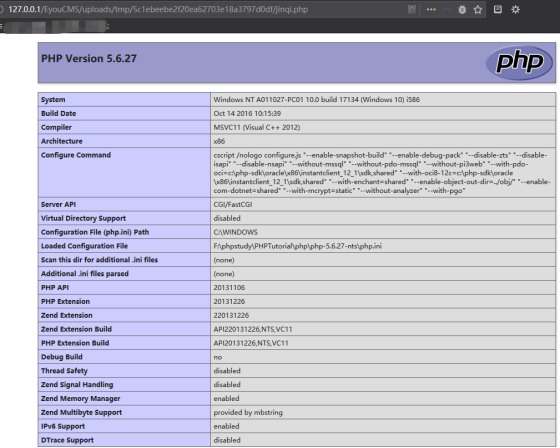

如下所示构造一个请求

再访问后台时

可与csrf结合使用

-

后台任意文件上传

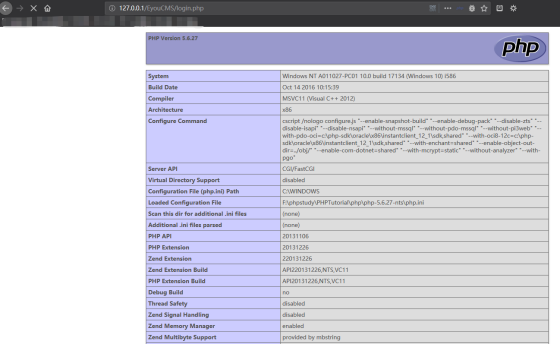

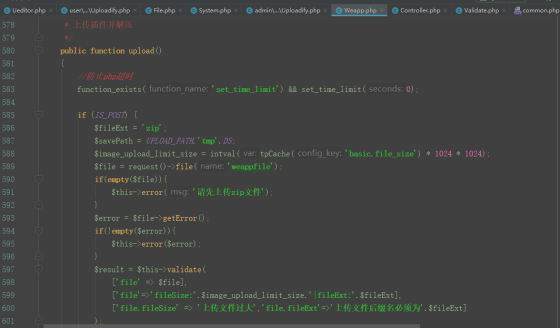

在Weapp.在php文件中上传(zip文件可以在方法中上传,它会自动解压缩到一个随机md5值的文件夹中

在后台打开插件功能,上传一个zip文件,里面有一个php木马和一张任意图片(图片的内容没有没关系,只是一张普通的图片,但你必须拥有它)

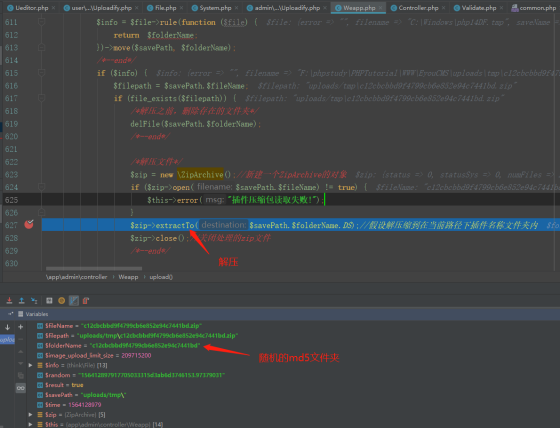

上传后,虽然会返回错误信息,但是zip文件实际上已经在后台解压了

如您所见,该文件已经被提取到一个名为md5 value的文件夹中

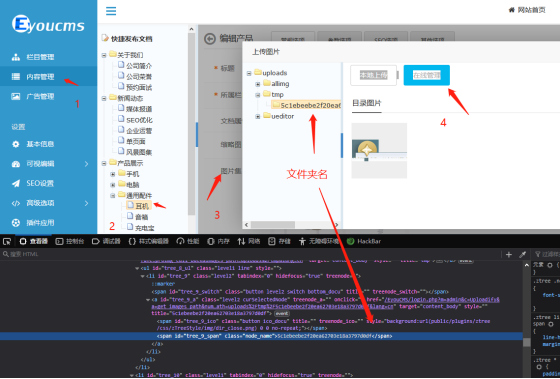

进入内容管理模块,随意选择一个产品进行编辑,在图片库上传图片,选择在线管理可以看到左边的文件夹名称

直接访问这个文件夹下的php木马文件

以上就是速优网络和大家分享的"易优cms后台木马漏洞-任意文件上传漏洞以及",非常感谢您有耐心的读完这篇文章,我们将为您提供更多参考使用或学习交流的信息。我们还可为您提供:企业网站建设、网站仿制、网站复制、仿站、外贸网站建设、外贸建站、公司官网制作等服务,本公司以“诚信、专业、务实、创新”的服务理念服务于客户。如您需要合作,请扫码咨询,我们将诚挚为您服务。

TAG标签:易优cms